今天,四川信息保密設備公司小編為大家講解一下企業數據防泄露問題,一起來看看下文內容:

數據防泄漏大部分企業的痛點,數據的保密性這也是解決信息安全較根本的三要素CIA原始驅動力。絕大多數企業決定彌補信息安全功能,成立信息安全團隊,投資信息安全的初衷就是防止企業核心數據外泄。數據安全是一個永恒的領域,從較原始的網站防篡改,到如今五花八門的各種數據安全產品和咨詢方案,每個產品和服務都有自身適用場景,任何企業的數據防泄漏都不能割裂處理看,就像CISSP中經常講到的沒有One Size Fits All的通用解決方案,只能根據企業的實際情況適配不同的場景,不同的場景選擇不同的解決方案。

由于安全攻防(攻擊防護、監測和響應)是數據防泄漏的基礎,沒有了防火墻、威脅情報、APT攻擊發現、IDS、大數據風險監控系統等通用的安全基礎設施,沒有強有力的安全運營團隊,光靠買幾套數據防泄漏軟件(防水墻、終端/網絡DLP軟件、數據庫防火墻、桌面管理軟件等)和服務(數據安全咨詢服務)是無法達到預期效果的。

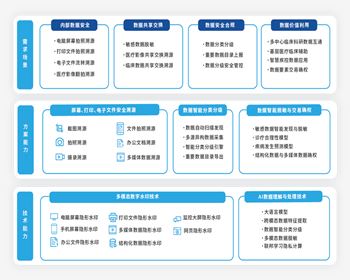

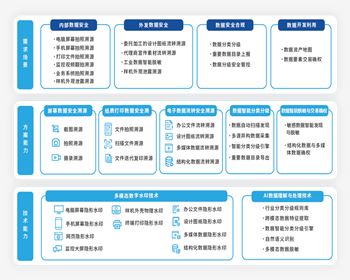

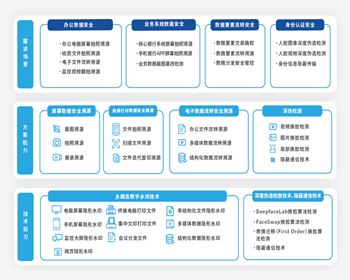

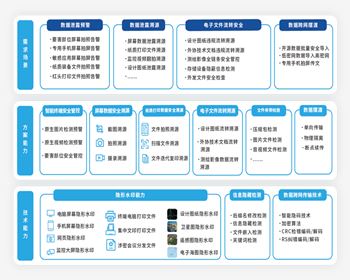

從技術角度來看數據防泄漏就是要保障核心數據存儲、使用、傳輸三個過程的安全,防止信息泄露成為企業數據安全保護建設工作的關鍵和核心,通過事前、事中、事后的整體策略對敏感數據采取全過程保護。事前預防應做到避免安全事件的發生或降低安全事件發生的概率,事中監控應盡可能發現安全風險,盡可能較少誤報,減少安全事件造成的影響,事后審計應做到在安全事件發生后根據數據標簽或指紋可進行全程追溯。下面將從存儲、使用和傳輸的三個過程進行闡述。

存儲中數據:存放在數據庫、文件服務器、存儲于備份設備上的數據等,存儲中的數據通常包括企業全部核心商秘信息,因此對企業的核心數據庫、文檔管理系統等進行安全防護成為重中之中。如果數據比較集中,而且分類明晰,如很多企業有文檔管理系統,可以通過數據庫防火墻、數據庫透明加密、以及敏感數據發現系統進行掃描,做指紋,然后指紋分發到各出口安全設備進行阻攔。除此以外:文件服務器、應用系統和數據庫應采取基于用戶角色的授權訪問控制,并且賦予用戶所需較小權限,如進行“三員管理”:系統管理員、安全管理員、審計員相互獨立相互制約。對處理核心商秘上產生的工作文檔和通過各種方式從數據庫或網絡應用中獲取的核心商秘數據,均應采取技術措施防泄漏,核心商秘數據的外發,需經過審批授權,并對數據做集中式留檔審計; 對于如何防止脫褲、撞庫、注入、虛假注冊、地下交易的技術措施由于主要涉及到攻擊防護技術,本章不做詳細闡述。

傳輸中數據:通過網絡應用程序傳輸的數據,對商業秘密數據的存儲、傳輸、使用行為進行審計,審計記錄集中保存。目前主要是微信、QQ、郵件等。因此上網行為管理、NAC、網絡DLP、防水墻等均能派上用場。通過SIEM或大數據數據防泄漏系統將審計內容(部分日志記錄需要業務系統進行定制開發):訪問者、訪問目標、訪問方式、訪問結果(下載、上傳、刪除、查詢、更新等)、訪問時間、訪問所在服務器或終端的主機名、IP地址、MAC等進行記錄和審計,基于源目IP,端口、協議、賬戶、訪問行為、時間等作出異常模型(如特殊時間段的訪問、超過平均值的單IP或單賬戶的流量等),進行用戶畫像和告警。基于信息的敏感度、企業資源成本、信息安全團隊能力、滿足《網絡安全法》的前提下建議審計記錄至少保存六個月,核心商秘審計記錄至少保存十二個月,當然有個前提是企業的安全團隊(風險/審計/IT)能基于企業實際情況建立數據風控模型,能基于人物畫像和行為畫像在六個月內發現異常情況,不然審計記錄保存再長的時間也只是沒有價值的“沉睡數據”。

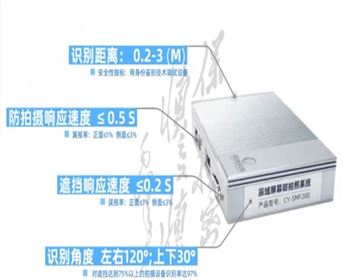

使用中的數據:通過終端訪問的數據,包括保存在終端磁盤上的數據、終端內存中的數據、屏幕顯示中的數據等。終端防護歷來是重點同時也是難點,之所以說是重點,因為所有服務器上的數據均能在廣泛的終端存在,服務器可以重重防護,但終端上可能很容易就出去了。之所以說是難點,因為終端分布廣,100%覆蓋率基本不現實(終端多樣性、不兼容性、網絡穩定性、用戶水平和接受性、推廣成本、業務多樣、用戶易用性)、終端軟件安裝覆蓋率、失聯率、攔截率等是考核的重點。對于終端追求的是“突出重點”,對重點信息和重點崗位力求百發百中,對低敏感內容終端盡可能的覆蓋,覆蓋不到的通過網絡等其他風控系統做風險補償。

成都杰創華漢數碼科技有限公司是專業從事四川保密辦公室設備,四川信息安全設備,四川信息保密設備,四川涉密載體及安全檢查設備等保密產品的銷售,如有需求,我們期待能夠為您服務!

當前位置:

當前位置: